HVITE PAPIRER

Cybersikkerhetsutfordringer for drikkevannsforsyning i Norge

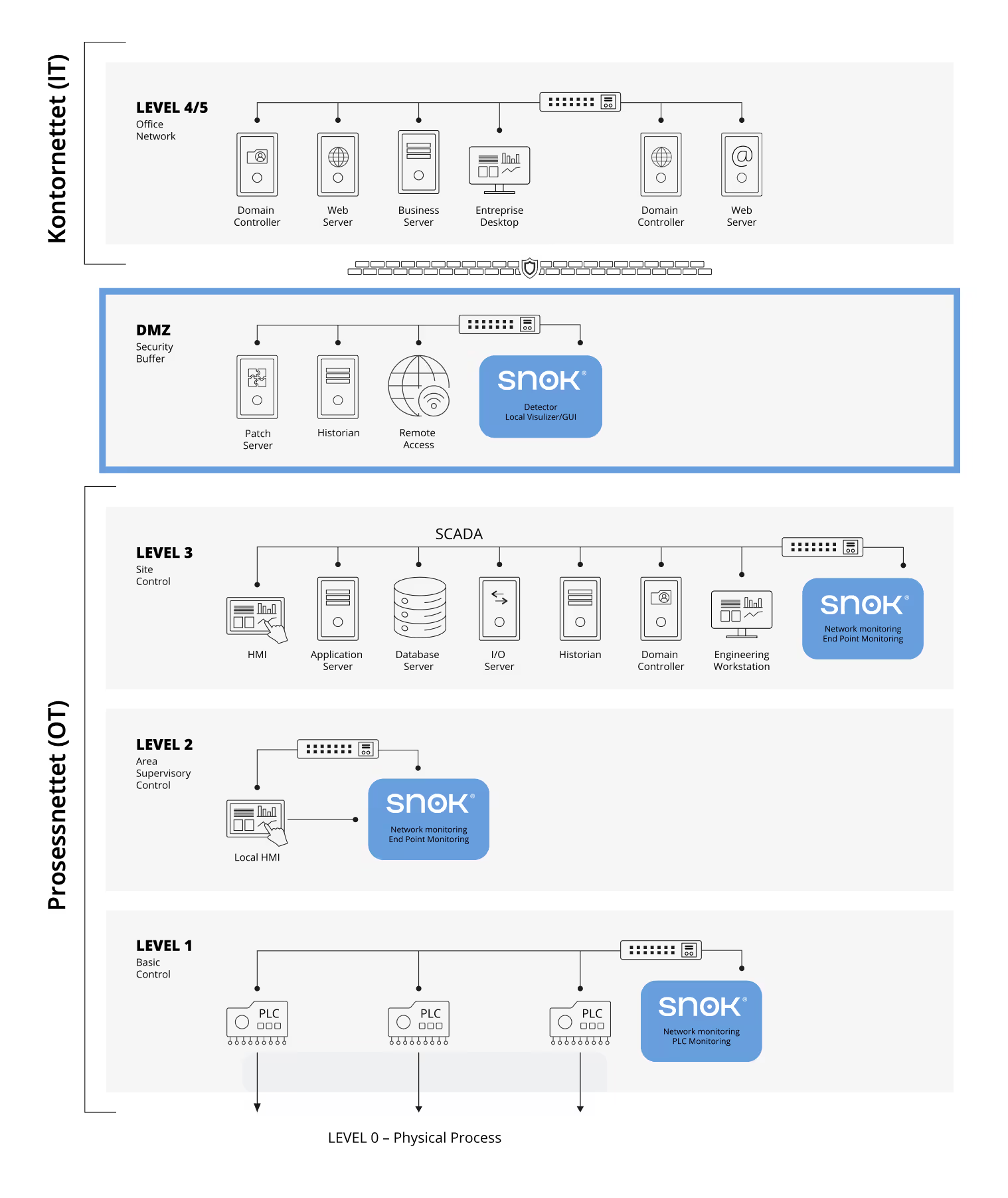

Digitalisering og økt automatisering har gjort vannbehandlings- og distribusjonssystemer mer effektive, men også mer sårbare. Etter hvert som IT og OT konvergerer, dukker det opp nye risikoer: fra produksjonsstans og forurensningsfare til regulatoriske sanksjoner og tap av offentlig tillit.

Som en del av kritisk samfunnsinfrastruktur er drikkevannsforsyningen underlagt spesifikke krav gjennom innføringen av den nye loven om digital sikkerhet, som trer i kraft 1. oktober 2025. Dette betyr at cybersikkerhet ikke lenger kan sees på som et tillegg — det må være en integrert del av driften.

Dette dokumentet gir innsikt i trussellandskapet og viser hvordan SNOK® kan bidra til en mer robust, sikker og stabil drift av vannbehandlingsanlegg i norske kommuner og interkommunale selskaper (IKS).

Mangel på cybersikkerhet kan få alvorlige konsekvenser

I vannsektoren kan selv mindre hendelser få store konsekvenser - for helse, sikkerhet og offentlig tillit:

- Forsyningsavbrudd: En kort forstyrrelse i vannproduksjonen kan raskt påvirke titusenvis av innbyggere og kritiske offentlige tjenester som sykehus, skoler og brannvesen.

- Forurensning: Uautorisert tilgang til kontrollsystemer kan føre til feil kjemisk dosering eller manipulering av behandlingsprosesser, noe som utgjør en alvorlig helserisiko.

- Omdømmeskade: Tillit til vannforsyningen er viktig. En hendelse som går ut over vannkvaliteten kan få langvarige konsekvenser for både kommuner og innbyggere.

- Regulatoriske konsekvenser: Den nye digitale sikkerhetsloven pålegger rapporteringsforpliktelser, risikostyring, og hendelseshåndteringskrav til vannforsyninger. Manglende overholdelse kan føre til sanksjoner og korrigerende ordrer.

Hvorfor er vannsektoren målrettet?

- Mangel på innebygd sikkerhet: Mange kontrollsystemer som brukes i vannforsyninger ble ikke designet for å støtte moderne sikkerhetsmekanismer som oppdateringer, antivirusprogramvare eller kryptering uten å forstyrre driften.

- Begrenset synlighet og overvåking: PLC-er, SCADA-systemer, pumper og sensorer er ofte ikke inkludert i tradisjonelle sikkerhetssystemer, noe som skaper blinde flekker.

- Svak nettverkssegmentering: Uten en klar adskillelse mellom IT og OT, kan et angrep spre seg raskt på tvers av systemer.

- Mangel på OT-kompetanse i IT- og sikkerhetsteam: De fleste organisasjoner har erfaring med tradisjonell IT-sikkerhet, men ikke den spesialiserte kunnskapen og verktøyene som kreves for å sikre industrielle OT-miljøer.

- Geografisk spredning: Vannbehandlingsanlegg og pumpestasjoner er ofte distribuerte og ubemannede, noe som gjør kontinuerlig overvåking og effektiv hendelsesrespons utfordrende.

Eksempel fra norsk virkelighet: Bremanger-sabotasjen I april 2025 tok hackere kontroll over kontrollsystemet til en demning ved Risevatnet i Bremanger — infrastruktur med mange paralleller til vannbehandlingsanlegg. Ventilene holdt seg åpne i nesten fire timer, og frigjorde opptil 500 liter vann per sekund før angrepet ble oppdaget og stoppet (NRK, 13. august 2025).

Juridisk pålagt sikkerhetssystem

Cybersikkerhet i vannsektoren er ikke lenger valgfritt - det er et lovkrav. Som en del av kritisk samfunnsinfrastruktur er vannforsyningene nå omfattet av loven om digital sikkerhet, som trer i kraft 1. oktober 2025. Loven er basert på EUs NIS1-direktiv og etablerer klare rammer for hvordan vannbehandlingsanlegg og distribusjonssystemer må beskyttes.

Våre 3 trinn til sikrere OT-operasjoner - den mest fleksible cybersikkerhetsplattformen for tidlig oppdagelse av inntrenging i operasjonssystemer.